La ciberseguridad se ha convertido en un pilar fundamental en la era digital, donde gran parte de nuestras actividades personales, profesionales y comerciales dependen de la tecnología y del acceso a internet.

Su objetivo principal es proteger los sistemas, redes y datos frente a amenazas digitales, como virus, malware, ataques de hackers y robo de información. Garantizar la seguridad cibernética no sólo protege la privacidad de los usuarios, sino que también asegura la continuidad de negocios y la confianza en las plataformas digitales.

Además, la ciberseguridad no se limita solo a grandes empresas o gobiernos; cada individuo conectado a internet debe estar consciente de los riesgos y adoptar medidas preventivas, como contraseñas fuertes, actualizaciones constantes y el uso de software de seguridad confiable. A continuación, consulte todos los temas que se abordarán sobre ciberseguridad.

Lo que tendramos adelante:

- ¿Qué es la ciberseguridad?

- ¿Qué es la seguridad Zero Trust y sus beneficios?

- ¿Cuáles son las 5 principales debilidades en el OWASP Top 10?

- ¿Cuál es el papel de la criptografía en la protección contra hackers?

- ¿Cuál es la relación entre ciberseguridad y los datos?

- FAQ: preguntas frecuentes sobre la ciberseguridad

- ¿Qué te ha parecido aprender más sobre la ciberseguridad?

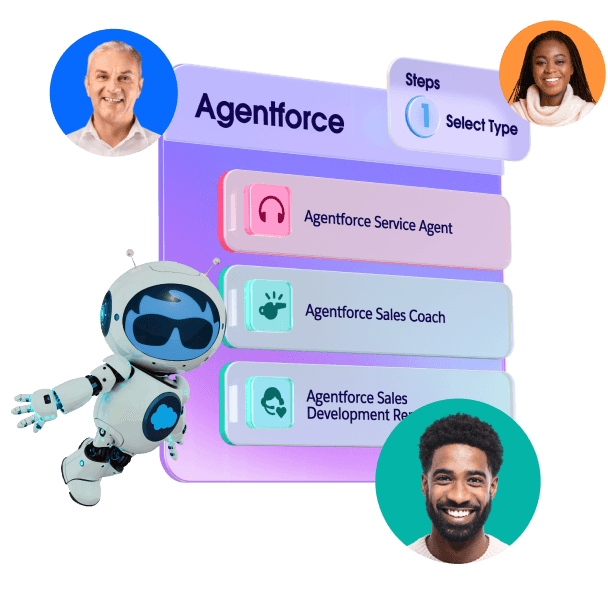

Seis pasos para implementar Agentforce con seguridad

El éxito de las interacciones con los clientes se basa en la confianza. En esta guía, descubrirás las estrategias clave para establecer una base segura en tu interacción con los clientes.

LEER MÁS: Análisis Predictivo: cómo la IA ayuda con predicciones de resultados

¿Qué es la ciberseguridad?

La ciberseguridad es el conjunto de procesos y medidas diseñadas para proteger sistemas informáticos, redes, dispositivos y datos frente a accesos no autorizados, ataques cibernéticos, fallos de software y cualquier amenaza digital.

Su objetivo principal es garantizar la confidencialidad, integridad y disponibilidad de la información, asegurando que los datos se mantengan seguros y accesibles únicamente para quienes tienen autorización.

Esto incluye la protección de información personal, corporativa y gubernamental, así como la defensa de infraestructuras críticas frente a posibles sabotajes o vulnerabilidades.

La ciberseguridad abarca diversas áreas, como:

- la seguridad de redes, que protege la comunicación entre dispositivos;

- la seguridad de aplicaciones, que previene vulnerabilidades en programas y sistemas;

- la seguridad de la información, que asegura que los datos no sean alterados ni robados.

También incluye la gestión de riesgos, que identifica posibles amenazas y define estrategias para mitigarlas, y la educación del usuario, ya que la mayoría de los incidentes se producen por errores humanos, como contraseñas débiles o descuidos al manejar información sensible.

En un mundo cada vez más digitalizado, la ciberseguridad se convierte en un elemento estratégico indispensable para empresas, gobiernos y usuarios individuales.

LEER MÁS: Clústeres: ¿qué son y para qué sirven?

¿Qué es la seguridad Zero Trust y sus beneficios?

La seguridad Zero Trust es un enfoque de ciberseguridad que parte del principio de que ningún usuario o dispositivo, dentro o fuera de la red, debe ser automáticamente confiable. A diferencia de los modelos tradicionales que asumen que todo lo que está dentro de la red corporativa es seguro, Zero Trust requiere verificación continua de identidad y autorización antes de otorgar acceso a aplicaciones, datos o sistemas.

Esto implica autenticación multifactor, control de acceso basado en roles y supervisión constante de comportamientos sospechosos para minimizar riesgos de ataques internos y externos.

Uno de los principales beneficios de Zero Trust es que reduce significativamente la superficie de ataque. Al no confiar implícitamente en dispositivos o usuarios, se dificulta que los ciberdelincuentes accedan a información sensible, incluso si logran infiltrarse en la red.

Además, este modelo permite segmentar la red y los sistemas, limitando el alcance de posibles brechas y evitando que un incidente en una parte de la infraestructura comprometa todo el entorno corporativo. Esto es especialmente importante para organizaciones que manejan datos críticos o regulados, como instituciones financieras o de salud.

Otro beneficio clave es que mejora la visibilidad y el control de la red y los recursos. Zero Trust permite monitorear continuamente el comportamiento de los usuarios y dispositivos, detectando actividades inusuales antes de que se conviertan en incidentes graves.

También promueve una cultura de seguridad proactiva, donde la protección de los datos es constante y no depende únicamente de defensas perimetrales, como firewalls o antivirus. Esto contribuye a una mayor resiliencia frente a ataques sofisticados, ransomware y amenazas internas, garantizando la continuidad del negocio y la protección de la información más valiosa de la organización.

LEER MÁS: ¿Qué es una base de datos?

¿Cuáles son las 5 principales debilidades en el OWASP Top 10?

El OWASP Top 10 es una lista de las debilidades más críticas en aplicaciones web, creada por la Open Web Application Security Project (OWASP) para guiar a desarrolladores y empresas en la protección de sus sistemas.

Aunque la lista incluye diez riesgos principales, algunas de las 5 principales debilidades más comunes son especialmente relevantes por su frecuencia y potencial de daño. Estas vulnerabilidades representan los puntos más críticos donde los atacantes suelen concentrarse para comprometer aplicaciones y datos.

- 1°: inyección de código: cómo SQL, NoSQL o comandos del sistema operativo, que permite a los atacantes ejecutar instrucciones maliciosas en la aplicación.

- 2°: fallo en la autenticación: ocurre cuando los mecanismos de inicio de sesión, gestión de contraseñas o tokens son inseguros, permitiendo a terceros acceder a cuentas ajenas.

- 3°: exposición de datos sensibles: sucede cuando información crítica, como credenciales, datos financieros o personales, no se protege correctamente con cifrado o controles de acceso.

- 4°: configuración incorrecta de seguridad: abarca desde servidores mal configurados hasta permisos inadecuados que facilitan el acceso no autorizado.

- 5°: componentes con vulnerabilidades conocidas: como bibliotecas o frameworks desactualizados que los atacantes pueden explotar fácilmente.

Conocer y mitigar estas debilidades permite a las organizaciones fortalecer sus aplicaciones web, proteger la información de los usuarios y reducir el riesgo de incidentes de seguridad graves.

LEER MÁS: First-Party Data: cómo se puede triunfar en un mundo sin cookies

¿Cuál es el papel de la criptografía en la protección contra hackers?

La criptografía es una herramienta fundamental en la ciberseguridad, ya que permite proteger la información y las comunicaciones frente a accesos no autorizados. Su función principal es transformar datos legibles en formatos codificados mediante algoritmos matemáticos, de manera que solo las personas o sistemas con la clave adecuada pueden descifrarlos.

Uno de los principales usos de la criptografía es asegurar la confidencialidad y la integridad de los datos. Por ejemplo, el cifrado de correos electrónicos, transacciones bancarias o datos almacenados en la nube evita que hackers puedan robar información sensible.

Además, la criptografía garantiza que los datos no sean alterados durante la transmisión mediante técnicas como firmas digitales y funciones hash, protegiendo la autenticidad de la información y previniendo fraudes o manipulaciones.

Otro papel crucial de la criptografía es fortalecer los sistemas de autenticación y control de acceso. Mediante el uso de certificados digitales, contraseñas cifradas y protocolos seguros como TLS/SSL, se dificulta que los atacantes suplantan identidades o accedan a sistemas críticos.

En conjunto, estas técnicas permiten crear un entorno digital más seguro, donde la información sensible está protegida contra amenazas externas e internas, convirtiendo la criptografía en un componente indispensable para la defensa contra hackers y ciberataques sofisticados.

Aquí tienes una lista con las principales ventajas de la criptografía para la ciberseguridad en español:

- Confidencialidad de la información: protege los datos para que solo usuarios autorizados puedan acceder a ellos.

- Integridad de los datos: garantiza que la información no sea alterada durante la transmisión o almacenamiento.

- Autenticación de usuarios y sistemas: permite verificar la identidad de personas y dispositivos mediante certificados y claves digitales.

- Protección frente a hackers: dificulta que atacantes puedan leer, modificar o robar información sensible.

- Seguridad en las comunicaciones: asegura correos electrónicos, chats y transacciones en línea mediante cifrado.

- Prevención de fraudes: las firmas digitales y funciones hash ayudan a detectar alteraciones o suplantaciones de identidad.

- Cumplimiento normativo: facilita que las organizaciones cumplan con leyes y estándares de protección de datos, como GDPR o HIPAA.

- Resiliencia frente a ataques: incluso si un sistema es vulnerado, los datos cifrados permanecen protegidos y difíciles de explotar.

LEER MÁS: Qué es un lenguaje de programación y sus aplicaciones

¿Cuál es la relación entre ciberseguridad y los datos?

La ciberseguridad y los datos están estrechamente vinculados, ya que los datos son uno de los activos más valiosos para individuos, empresas y gobiernos en la era digital. La ciberseguridad se encarga de proteger estos datos frente a accesos no autorizados, pérdidas, modificaciones o robo.

Sin medidas adecuadas de seguridad, la información sensible. como datos personales, financieros, médicos o comerciales, puede ser vulnerable a ataques cibernéticos, comprometiendo la privacidad, la integridad de los sistemas y la confianza de los usuarios.

Una parte esencial de esta relación es la gestión segura de los datos, que incluye su almacenamiento, transmisión y procesamiento. La ciberseguridad aplica técnicas como el cifrado, control de accesos, autenticación multifactor y monitorización continua para garantizar que los datos se mantengan protegidos en todo momento.

Además, la correcta clasificación de la información y la segmentación de los sistemas permiten priorizar la protección de los datos más críticos frente a posibles vulnerabilidades.

Finalmente, la ciberseguridad y los datos están interconectados en el contexto del cumplimiento normativo y la resiliencia empresarial. Regulaciones como GDPR, HIPAA o la Ley de Protección de Datos exigen que las organizaciones implementen controles de seguridad para proteger la información de sus usuarios.

Así, una estrategia robusta de ciberseguridad asegura que, en caso de incidentes o ataques, los datos puedan ser recuperados y la operación continúe con mínima interrupción, protegiendo así tanto los activos digitales como la reputación de la organización.

LEER MÁS: Seguridad de la Información en la era de los datos: ¿Cuál es su importancia?

Descubre las tres necesidades de los CIO en materia de IA

En esta guía, comprende qué quieren lograr realmente los CIO con la IA y cómo están superando obstáculos para generar valor más rápido e integrar toda la empresa.

FAQ: preguntas frecuentes sobre la ciberseguridad

La ciberseguridad es el conjunto de técnicas, procesos y herramientas que protegen sistemas, redes y datos frente a amenazas digitales. Su importancia radica en garantizar la confidencialidad, integridad y disponibilidad de la información. Sin medidas de seguridad adecuadas, los datos personales y corporativos pueden ser robados o manipulados.

Entre las amenazas más frecuentes se encuentran el malware, ransomware, phishing y ataques de ingeniería social. También existen vulnerabilidades en aplicaciones web, redes mal configuradas y contraseñas débiles. Estas amenazas pueden generar robo de información, pérdida de datos o interrupción de servicios.

Algunas medidas esenciales incluyen el uso de contraseñas fuertes y únicas, la autenticación multifactor, y mantener sistemas y aplicaciones actualizados. También es recomendable utilizar software antivirus y firewalls, así como realizar copias de seguridad periódicas. Evitar enlaces sospechosos y correos de phishing reduce significativamente los riesgos de ataques.

La criptografía permite proteger la información mediante el cifrado de datos, asegurando que solo usuarios autorizados puedan acceder a ella. También garantiza la integridad de la información y la autenticación de usuarios mediante firmas digitales y certificados. Esto previene accesos no autorizados, suplantaciones y modificaciones maliciosas de los datos.

Zero Trust es un modelo de seguridad que parte del principio de no confiar automáticamente en ningún usuario o dispositivo, ni dentro ni fuera de la red. Requiere verificación continua de identidad y permisos antes de permitir acceso a sistemas o datos. Esto reduce la superficie de ataque y limita el alcance de posibles brechas.

¿Qué te ha parecido aprender más sobre la ciberseguridad?

Nuestro blog siempre está actualizado con novedades sobre CRM y tecnologia. Otros artículos útiles:

- ¿Qué es el BI y cuál es el papel de los datos?

- ¿API: qué es y cómo utilizarla?

- CDP: qué es y cómo se integra con el CRM

- Balanced Scorecard: ¿qué es?

Descubre todas las funcionalidades de Salesforce y cómo nuestro CRM de IA transforma tu empresa.